Interested Article - Обход интернет-цензуры

- 2021-11-07

- 1

Обход интернет-цензуры — использование различных методов для того, чтобы обойти ограничения интернет-цензуры .

Для обхода цензуры используются разные методы. Все они отличаются различной простотой использования, скоростью, безопасностью и рисками. Некоторые методы, такие как использование альтернативных DNS-серверов , позволяют избежать блокировки, используя либо альтернативный адрес, либо несколько адресов . Методы, использующие зеркала веб-сайтов или сайты с архивами Интернета, основаны на том, что копии сайта могут быть доступны на различных сайтах . Кроме того, существуют способы, основанные на получении доступа к интернет-соединению, которое не цензурируется. Часто оно находится в другой юрисдикции, на которую не распространяются законы о цензуре. Для этого используются прокси-сервера , виртуальные частные сети или анонимизирующие сети .

Между цензорами и разработчиками программ для обхода цензуры произошла гонка вооружений , что привело к созданию более сложных методов блокирования сайтов цензорами и разработке новых методов обхода цензуры . Обход цензуры может повлечь проблемы . Так, это проблемы юзабилити , трудности с поиском надежной и достоверной информации о том, как обойти цензуру , отсутствие желания получить доступ к цензурированному контенту .

Обход цензуры может привести к нарушению закона и являться крайне серьёзным преступлением .

Методы обхода цензуры

Существует методы, которые позволяют обойти цензуру. Они различаются по таким показателям, как

- сложность настройки

- эффективность при обходе цензуры

- способность остаться незамеченным при обходе

Альтернативные адреса

Цензоры могут блокировать определённые доменные имена , используя перехват DNS или фильтрацию URL . Поэтому сайты иногда могут доступны по альтернативным ссылкам, которые не могут быть заблокированы .

Некоторые веб-сайты могут предлагать один и тот же контент на нескольких страницах или на нескольких доменных именах . Например, русская Википедия доступна по адресу , а мобильная версия — по адресу .

Также иногда возможно получить доступ к сайту напрямую через его IP-адрес . Использование альтернативных DNS-серверов может помочь обойти блокировку на основе DNS .

Цензоры могут блокировать определённые IP-адреса . В зависимости от того, как реализована фильтрация, может быть возможно использовать тот же IP-адрес другим способом . Например, следующие URL-адреса ведут на одну и ту же страницу (хотя не все браузеры их распознают): (десятичный адрес с точками), (десятичный адрес), (восьмеричный с точками), (шестнадцатеричный) и (шестнадцатеричный с точками).

Зеркала, кэш и копии

Кэшированные страницы. Некоторые поисковые системы хранят копии ранее проиндексированных веб-страниц в кэше. Они часто хранятся поисковиком и не могут быть заблокированы . Например, Google разрешает извлечение кэшированных страниц, для этого вводят «cache: some-url » в качестве поискового запроса .

Зеркала и сайты-архивы. Копии веб-сайтов или страниц могут быть доступны на сайтах-зеркалах или на архивных сайтах, например, в архиве Интернета .

Агрегаторы RSS , такие как Feedly , позволяют читать RSS каналы, которые заблокированы из-за цензуры .

Прокси-серверы

Веб-прокси. Сайты-прокси настроены так, чтобы пользователи могли загружать веб-страницы через прокси-сервер . Таким образом, страница поступает из прокси-сервера, а не из заблокированного источника . Однако в зависимости от того, как настроен прокси-сервер, цензор может определить, что страница была загружена и что использовался прокси .

Например, мобильный браузер Opera Mini использует прокси-сервер, использующий шифрование и сжатие для ускорения загрузки. Это имеет побочный эффект: с помощью такого сервера можно обходить цензуру. В 2009 году это привело к тому, что правительство Китая запретило все версии браузера, кроме специальных китайских .

Фронтирование домена. Программное обеспечение может использовать фронтирование домена, при котором происходит скрытие назначения соединения путем передачи начальных запросов через сеть доставки контента или другой популярный сайт . Этот метод использовался мессенджерами, включая Signal и Telegram, но крупные облачные провайдеры, такие как Amazon Web Services и Google Cloud, запретили его использовать .

Туннелирование: установив туннель SSH , пользователь может пересылать весь свой трафик по зашифрованному каналу, поэтому как исходящие запросы на заблокированные сайты, так и ответы от этих сайтов скрыты от цензоров, виден лишь нечитаемый трафик SSH .

Виртуальная частная сеть . Используя VPN (виртуальную частную сеть), пользователь, который хочет обойти цензуру, может создать соединение с более либеральной страной и просматривать Интернет, как будто он находится в этой стране . Некоторые VPN предлагаются за ежемесячную плату; другие работают за счёт рекламы. По данным GlobalWebIndex, более 400 миллионов человек используют виртуальные частные сети, чтобы обойти цензуру или повысить уровень конфиденциальности .

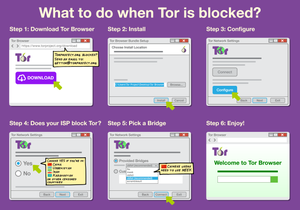

Tor : Tor маршрутизирует зашифрованный трафик через несколько серверов, чтобы усложнить отслеживание. В некоторых случаях его можно использовать, чтобы избежать цензуры .

Обфускация трафика

Цензор может заблокировать инструменты, которые предназначены для обхода цензуры. Предпринимаются попытки сделать инструменты обхода менее заметными для цензоров с помощью рандомизирования трафика, попытки имитировать неблокируемое соединение или с помощью туннелирования трафика через службу, включенную в белый список, с использованием фронтирования доменов . Tor и другие инструменты обхода используют несколько методов шифрования трафика, которые пользователи могут использовать в зависимости от их соединения. Их иногда называют «pluggable transports» .

Флоппинет

Флоппинет — это передача компьютерных файлов с помощью перемещения носителей информации между компьютерами. Флоппинет не использует сеть, поэтому на него не распространяется цензура . Одним из примеров широко распространенной флоппинет-сети является на Кубе .

Использование инструментов обхода

В ответ на попытки цензуры происходит увеличение популярности инструментов обхода . Однако исследования, сравнивающие уровень их использования в странах, где цензурируется интернет, показывают смешанные результаты .

Использование в ответ на постоянную цензуру

Результаты исследований различаются. В 2010 году Гарвардский университет провел исследование, которое показало, что очень немногие пользователи используют инструменты обхода цензуры (вероятно, менее 3 % пользователей) даже в тех странах, в которых есть цензура . Другие исследования сообщили о значительно большей популярности инструментов , но были оспорены .

В Китае, возможно, использование инструментов обхода больше распространено в университетах . Однако эти данные не подтверждены. Опрос, проведенный Freedom House , показал, что пользователи, как правило, могут легко использовать инструменты для обхода цензуры . Исследовательская фирма GlobalWebIndex сообщила, что в Китае более 35 миллионов пользователей Twitter ’а и 63 миллиона пользователей Facebook ’а, хотя оба сайта заблокированы . Однако эти оценки были оспорены; рекламная платформа Facebook считает, что в Китае 1 миллион пользователей . Что же касается Twitter’а, то, по некоторым оценкам, его используют 10 миллионов человек . Другие исследования указывают на то, что запреты использования инструментов для обхода цензуры привели к падению их использования. Так, в сеть Tor ранее подключались 30 000 китайцев, но, по состоянию на 2014 год, в Tor’е — около 3 000 пользователей из Китая .

В Таиланде интернет-цензура существует с 2002 года, фильтрация непоследовательна . Во время опроса 229 тайских интернет-пользователей исследовательская группа из Университета Вашингтона обнаружила, что 63 % опрошенных пользователей пытались использовать инструменты обхода, а 90 % успешно использовали эти инструменты. Пользователи часто принимали решения об использовании инструментов обхода, основанные на ограниченной или ненадежной информации. Они отметили, что при использовании инструментов обхода появляются угрозы: как абстрактные, так и те, что основаны на личном опыте .

В ответ на блокировку отдельных сайтов

В ответ на блокировку Twitter’а в Турции в 2014 году распространялась информация о DNS-серверах, поскольку использование другого DNS-сервера, такого как Google Public DNS, позволяло использовать Twitter . На следующий день после блокировки общее количество Twitter-сообщений, написанных в Турции, выросло на 138 % (по данным интернет-измерительной фирмы Brandwatch) .

После запрета на использование приложения Telegram в Иране в апреле 2018 года количество поисковых запросов в Интернете, связанных с VPN и обходом цензуры, увеличилось в 48 раз по некоторым ключевым словам. Однако иногда пользователи загружали небезопасные программы. Треть иранских интернет-пользователей использовала инструмент Psiphon сразу после блокировки, а в июне 2018 года его продолжали использовать до 3,5 млн человек .

Анонимность, риски и доверие

Обход цензуры и анонимность — это не одно и то же. Системы обхода цензуры предназначены для обхода блокировок, но они не дают анонимности. Системы, связанные с анонимностью, защищают конфиденциальность пользователя. И хотя они могут помогать обходить цензуру, это не является их основной функцией. Прокси-сайты не обеспечивают анонимности и могут просматривать и записывать местоположение компьютеров, отправляющих запросы, а также список посещаемых веб-сайтов .

Наиболее надежными для обхода цензуры являются сайты, которые находятся у доверенных третьих лиц, не связаны с цензорами и не собирают личные данные. Наилучшими являются сайты тех людей, с которыми данный человек знаком лично, однако часто выбор можно сделать только по отзывам в Интернете. Закон может предусматривать обязательное раскрытие информации властям в случае подозрений .

Обход цензуры, который может привести к нарушению закона

Во многих странах доступ к заблокированной информации является серьезным преступлением , в частности, может наказываться законом доступ к детской порнографии , информации, угрожающей национальной безопасности , доступ к информации, связанной с насилием. Таким образом, люди, желающие обойти цензуру, должны понимать, как именно работает тот или иной способ защиты, а также понимать, что за обход цензуры государство может привлечь к ответственности.

Правозащитники, диссиденты , протестные или реформаторские группы пытаются принять меры для защиты конфиденциальности в Интернете, однако нет никаких гарантий, что обход цензуры не будет являться противозаконным .

Программное обеспечение

Существует пять основных типов программного обеспечения для обхода цензуры в Интернете:

CGI-прокси используют скрипт, работающий на веб-сервере, для выполнения функций прокси-сервера. Прокси-клиент CGI отправляет запрошенный URL-адрес на прокси-сервер CGI. Прокси-сервер CGI извлекает информацию о сайте, отправляет свой собственный HTTP-запрос конечному получателю, а затем возвращает результат прокси-клиенту. Для безопасности необходимо доверие к оператору прокси-сервера. Прокси-инструменты CGI не требуют настройки браузера или установки программного обеспечения, но нужно использовать альтернативный интерфейс внутри существующего браузера.

HTTP-прокси отправляют HTTP-запросы через промежуточный прокси-сервер. Клиент, подключающийся через HTTP-прокси, отправляет на него точно такой же HTTP-запрос, как и на целевой сервер без прокси. HTTP-прокси анализирует запрос; отправляет свой собственный HTTP-запрос целевому серверу; и затем возвращает ответ прокси-клиенту. Безопасность возможна, если есть доверие к владельцу прокси. Для HTTP-прокси требуется программное обеспечение или настройка браузера. После настройки прокси можно посещать сайты, не меняя интерфейс браузера.

Application proxies аналогичны HTTP прокси, но поддерживают более широкий спектр онлайн-приложений. [ как именно они отличаются? ]

Одноранговые сети хранят контент на добровольных серверах. Также используется перенаправление (re-routing) , которое повышает надёжность сети. Одноранговой системе можно доверять, поскольку она зависит не от одного сервера, а от нескольких, объём контента на каждом конкретном сервере ограничен.

Системы перенаправления (re-routing) используют сразу несколько прокси-серверов для защиты, поэтому каждый отдельный прокси-сервер не знает полной информации о запросе.

Ниже приведен список программ для обхода цензуры в Интернете:

|

Название

|

Тип

|

Разработчик |

Цена

|

Веб-сайт

|

Примечания

|

|---|---|---|---|---|---|

| alkasir | HTTP-прокси | Журналист из Йемена | бесплатно | Использует туннелирование. Позволяет получать доступ только к некоторым сайтам. Не допускает порнографические, эротические материалы и прочие сайты «для взрослых». | |

| Anonymizer | HTTP-прокси | Anonymizer, Inc. | платно | Туннелирует трафик через Anonymizer. | |

| CGIProxy | HTTP-прокси | Джеймс Маршалл | бесплатно | Превращает компьютер в прокси-сервер и позволяет пользователям сервера получать доступ к сайтам. CGIProxy используется в некоторых других прокси-серверах. | |

| Flash proxy | HTTP-прокси | Стэнфордский университет | бесплатно | Использует соединение с Tor Network | |

| Freegate | HTTP-прокси | Dynamic Internet Technology, Inc. | бесплатно | Использует различные открытые прокси для доступа к заблокированным веб-сайтам. Используется сеть DIT’s DynaWeb . | |

| Freenet | P2P-сеть | Ян Кларк | бесплатно | Децентрализован, использует жесткий диск пользователей для защиты анонимности | |

|

I2P

(ранее Invisible Internet Project) |

выполняет re-routing | I2P Project | бесплатно | Использует сеть pseudonymous, позволяет сделать интернет частично анонимным | |

| * (также известен как JAP или JonDonym) |

фиксированный

re-routing |

Jondos GmbH | платно или бесплатно | Использует сервис AN.ON. Разработан как проект Дрезденского технического университета , Регенсбургского университета , и одного из чиновников, защищающих конфиденциальность. | |

| Psiphon | CGI-прокси | Psiphon, Inc. | бесплатно | Одна из систем обхода цензуры. Open-source. | |

| Proxify | HTTP-прокси | UpsideOut, Inc. | платно или бесплатно | Система обхода цензуры. Заблокирована в различных странах | |

| StupidCensorship | HTTP-прокси | Peacefire | бесплатно |

Эта система обхода цензуры также блокируется.

— похожий сайт, основанный на том же ПО. |

|

| Tor | re-routing (рандомизировано) | The Tor Project | бесплатно | Предоставляет анонимность, позволяет обходить цензуру. | |

| Ultrasurf | HTTP-прокси | Ultrareach Internet Corporation | бесплатно | Система, позволяющая пользователям, в странах которых есть цензура, обходить её. |

См. также

- Анонимный P2P

- Контент-фильтр

- Программа отслеживания

- Шифропанк

- Криптоанархизм

- Фонд электронных рубежей

- Конфиденциальность в интернете

- Ячеистая топология

- Tor

Примечания

- ↑ Cormac Callanan. (англ.) . freedomhouse.org (11 апреля 2011). Дата обращения: 11 декабря 2018. 3 мая 2019 года.

- ↑ More than 20 authors, see Discussion page . (англ.) , Surveillance Self-Defense (5 August 2014). 23 декабря 2018 года. Дата обращения: 1 ноября 2018.

-

↑

от 15 сентября 2011 на Wayback Machine от 15 сентября 2011 на Wayback Machine , Citizen Lab, Университет Торонто, сентябрь 2007 г.

-

от 27 октября 2011 на Wayback Machine от 27 октября 2011 на Wayback Machine , Глобальный интернет-консорциум свободы, 20 сентября 2007 г.

- ↑ Lucas; Dixon. (англ.) // IEEE Security & Privacy : journal. — 2016. — 14 December (vol. 14 , no. 6). — P. 43—53 . — ISSN . — doi : . 8 января 2019 года.

- ↑ Rob Faris, John Palfrey, Ethan Zuckerman, Hal Roberts, Jillian York. (англ.) . Berkman Klein Center . Дата обращения: 15 ноября 2018. 15 декабря 2018 года.

- ↑ (англ.) . GlobalWebIndex Blog (27 сентября 2012). Дата обращения: 13 декабря 2018. 15 декабря 2018 года.

- ↑ Josh Ong. (англ.) . The Next Web (26 сентября 2012). Дата обращения: 11 декабря 2018. 15 декабря 2018 года.

- ↑ Mari, Marcello . , The Guardian (5 декабря 2014). 10 июня 2016 года. Дата обращения: 26 августа 2019.

- Linda; Lee. (неопр.) // Proceedings on Privacy Enhancing Technologies. — 2017. — 1 July (т. 2017 , № 3). — С. 90—109 . — ISSN . — doi : .

- ↑ Genevieve; Gebhart. (англ.) // 2017 IEEE European Symposium on Security and Privacy (EuroS&P) : journal. — IEEE, 2017. — 26 April. — doi : . 8 января 2019 года.

- от 28 сентября 2011 на Wayback Machine , Dutton, William H.; Dopatka, Anna; Law, Ginette; Nash, Victoria, Division for Freedom of Expression, Democracy and Peace, United Nations Educational, Scientific and Cultural Organization (UNESCO), Paris, 2011, 103 pp., ISBN 978-92-3-104188-4

- 14 ноября 2011 года. , Not As Cool As It Seems, 16 December 2009, accessed 16 September 2011

- (неопр.) . support.google.com . Дата обращения: 11 декабря 2018. 14 декабря 2018 года.

- Steven Millward. (неопр.) . CNet Asia (22 ноября 2009). 3 ноября 2013 года.

- David; Fifield. (англ.) // Proceedings on Privacy Enhancing Technologies : journal. — 2015. — 1 June (vol. 2015 , no. 2). — P. 46—64 . — ISSN . — doi : . 23 марта 2019 года.

- Leonid Bershidsky. (неопр.) . Bloomberg (3 мая 2018). Дата обращения: 9 ноября 2018. 18 ноября 2018 года.

- Chris Hoffman. (англ.) . How-To Geek . Дата обращения: 11 декабря 2018. 15 декабря 2018 года.

- K.; Shahbar. (неопр.) // 2015 11th International Conference on Network and Service Management (CNSM). — 2015. — 9 November. — С. 178—181 . — doi : . 8 января 2019 года.

- Sullivan, Bob (13 April 2006) 6 декабря 2010 года. MSNBC Retrieved on 25 January 2007.

- Matt Kwong · CBC News · Posted:Apr 12. (англ.) . CBC . Дата обращения: 11 декабря 2018. 8 января 2019 года.

- ↑ John Edwards. (англ.) . WSJ (21 марта 2014). Дата обращения: 15 ноября 2018. 15 декабря 2018 года.

- ↑ Simin; Kargar. (англ.) // SSRN Electronic Journal : journal. — 2018. — ISSN . — doi : . 8 января 2019 года.

- Walid; Al-Saqaf. (англ.) // Media and Communication : journal. — Vol. 4 , no. 1 . — doi : . 8 января 2019 года.

- Sarah Zheng . (англ.) , South China Morning Post . 18 декабря 2018 года. Дата обращения: 15 ноября 2018.

- Tania Branigan . (англ.) , The Guardian (18 February 2011). 16 декабря 2018 года. Дата обращения: 11 декабря 2018.

- Marcello Mari . (англ.) , The Guardian (5 December 2014). 16 декабря 2018 года. Дата обращения: 13 декабря 2018.

- Jon Russell. (англ.) . TechCrunch . Дата обращения: 11 декабря 2018.

- Jedidiah R.; Crandall. (англ.) // Proceedings on Privacy Enhancing Technologies : journal. — 2015. — 1 April (vol. 2015 , no. 1). — P. 61—76 . — doi : . 8 января 2019 года.

- Ronald Deibert. . — Cambridge, MA: MIT Press, 2012. — ISBN 9780262298919 . 26 августа 2019 года.

- Aaron Souppouris . , The Verge . 8 января 2019 года. Дата обращения: 15 ноября 2018.

- 10 сентября 2011 года. , alkasir.com, accessed 16 September 2011

- от 23 сентября 2011 на Wayback Machine , Anonymizer, Inc., accessed 16 September 2011

- от 21 сентября 2011 на Wayback Machine , James Marshall, accessed 17 September 2011

- от 10 марта 2013 на Wayback Machine , Applied Crypto Group in the Computer Science Department at Stanford University, accessed 21 March 2013

- 26 сентября 2011 года. , Dynamic Internet Technology, accessed 16 September 2011

- 16 сентября 2011 года. , The Freenet Project, accessed 16 September 2011

- от 10 сентября 2013 на Wayback Machine , I2P Project, accessed 16 September 2011

- от 25 сентября 2011 на Wayback Machine , Stefan Köpsell, Rolf Wendolsky, Hannes Federrath, in Proc. Emerging Trends in Information and Communication Security: International Conference , Günter Müller (Ed.), ETRICS 2006, Freiburg, Germany, 6-9 June 2006, LNCS 3995, Springer-Verlag, Heidelberg 2006, pp.206-220

- от 16 марта 2016 на Wayback Machine , Psiphon, Inc., 4 April 2011

- от 4 марта 2016 на Wayback Machine , Launchpad, accessed 16 September 2011

- , UpsideOut, Inc., accessed 17 September 2011

- , Peacefire, accessed 17 September 2011

- от 6 июня 2015 на Wayback Machine , The Tor Project, Inc., accessed 16 September 2011

- от 25 сентября 2011 на Wayback Machine , Ultrareach Internet Corp., accessed 16 September 2011

Ссылки

- [uoft.me/casting Casting a Wider Net ] [uoft.me/casting] , Рональд Дейберт, 11 октября 2011 года

- — сайт против цензуры,

- , Хэл Робертс, Итан Цукерман и Джон Палфри, 18 августа 2011 г.

- , Хэл Робертс, Этан Цукерман, Джиллиан Йорк, Роберт Фарис и Джон Палфри, Центр Беркмана по Интернету и обществу, 14 октября 2010 г.

- (недоступная ссылка) , Дмитрий Витальев, Опубликовано Международным фондом по защите правозащитников Front Line.

- , New York Times , 17 июля 2013 г.

- , методы и сценарии, полезные для обхода цензуры с помощью фильтрации DNS

- Руководство FLOSS , 10 марта 2011 г., 240 с. Переводы были опубликованы на , , , , , и

- от 28 августа 2011 на Wayback Machine — предоставляет информацию о различных методах фильтрации доступа и способах их обхода

- , Кормак Калланан (Ирландия), Хайн Дрис-Цикенхейнер (Нидерланды), Альберто Эскудеро-Паскуаль (Швеция) и Роберт Гуэрра (Канада), Freedom House, апрель 2011 г.

- о , создана представителем ОБСЕ по вопросам свободы СМИ , Вена, 2004

- Проект , проект Свободное убежище», доступ 16 сентября 2011 г.

- , Роджер Дингледин, The Tor Project, сентябрь 2010

- 2021-11-07

- 1