Цифровой водяной знак

- 1 year ago

- 0

- 0

Стеганогра́фия (от греч. στεγανός «скрытый» + γράφω «пишу»; букв. «тайнопись») — способ передачи или хранения информации с учётом сохранения в тайне самого факта такой передачи (хранения). Этот термин ввёл в 1499 году аббат бенедиктинского монастыря Св. Мартина в Шпонгейме Иоганн Тритемий в своём трактате «Стеганография» ( лат. Steganographia ), зашифрованном под магическую книгу.

В отличие от криптографии , которая скрывает содержимое тайного сообщения, стеганография скрывает сам факт его существования. Как правило, сообщение будет выглядеть как что-либо иное, например, как изображение, статья, список покупок, письмо или судоку . Стеганографию обычно используют совместно с методами криптографии, таким образом, дополняя её.

Преимущество стеганографии над чистой криптографией состоит в том, что сообщения не привлекают к себе внимания. Сообщения, факт шифрования которых не скрыт, вызывают подозрение и могут быть сами по себе уличающими в тех странах, в которых запрещена криптография . Таким образом, криптография защищает содержание сообщения, а стеганография — сам факт наличия каких-либо скрытых посланий от обличения.

Первая запись oб испoльзoвании стеганoграфии встречается в трактате Геродота « История », oтнoсящегoся к 440 году до н. э. В трактате были oписаны два метoда скрытия инфoрмации. Демарат oтправил предупреждение o предстoящем нападении на Грецию , записав его на деревянную пoдложку вoсковой таблички дo нанесения вoска. Втoрoй спосoб заключался в следующем: на oбритую гoлoву раба записывалoсь неoбхoдимoе сooбщение, а кoгда его вoлoсы oтрастали, oн oтправлялся к адресату , кoтoрый внoвь брил его гoлoву и считывал дoставленнoе сooбщение.

Существует версия , что древние шумеры одними из первых использовали стеганографию , так как было найдено множество глиняных клинописных табличек, в которых одна запись покрывалась слоем глины , а на втором слое писалась другая. Однако противники этой версии считают, что это было вовсе не попыткой скрытия информации, а всего лишь практической потребностью.

В конце 1990-х годов выделилось несколько направлений:

Одним из наиболее распространённых методов классической стеганографии является использование симпатических (невидимых) чернил . Текст, записанный такими чернилами, проявляется только при определённых условиях (нагрев, освещение, химический проявитель и т. д.) Изобретённые ещё в I веке н. э. Филоном Александрийским , они продолжали использоваться как в средневековье , так и в новейшее время , например, в письмах русских революционеров из тюрем. В советское время школьники на уроках литературы изучали рассказ, как Владимир Ленин писал молоком на бумаге между строк (см. « Рассказы о Ленине »). Строки, написанные молоком, становились видимыми при нагреве над пламенем свечи.

Существуют также чернила с химически нестабильным пигментом . Написанное этими чернилами выглядит как написанное обычной ручкой, но через определённое время нестабильный пигмент разлагается, и от текста не остаётся и следа. Хотя при использовании обычной шариковой ручки текст можно восстановить по деформации бумаги , этот недостаток можно устранить с помощью мягкого пишущего узла, наподобие фломастера .

Во время Второй мировой войны активно использовались микроточки — микроскопические фотоснимки, вклеиваемые в текст писем.

Также существует ряд альтернативных методов сокрытия информации:

В настоящее время под стеганографией чаще всего понимают скрытие информации в текстовых, графических либо аудиофайлах путём использования специального программного обеспечения .

К «жаргонным шифрам» (системам, где слова имеют другое обусловленное значение) исторически относится термин «код». Брюс Шнайер называет подобные системы криптосистемами, работающими с лингвистическими единицами (например, он приводит в качестве примера слово «оцелот», которое в определённой системе может означать фразу «повернуть налево на 90 градусов», а слово «леденец» может означать «поворот направо на 90 градусов»). По его мнению, использование подобных кодов для сокрытия информации целесообразно только в особых случаях .

Стеганографические модели — используются для общего описания стеганографических систем.

В 1983 году Симмонс предложил т. н. «проблему заключённых». Её суть состоит в том, что есть человек на свободе (Алиса), в заключении (Боб) и охранник Вилли. Алиса хочет передавать сообщения Бобу без вмешательства охранника. В этой модели сделаны некоторые допущения: предполагается, что перед заключением Алиса и Боб договариваются о кодовом символе, который отделит одну часть текста письма от другой, в которой скрыто сообщение. Вилли же имеет право читать и изменять сообщения. В 1996 году на конференции Information Hiding: First Information Workshop была принята единая терминология:

Компьютерная стеганография — направление классической стеганографии, основанное на особенностях компьютерной платформы. Примеры — стеганографическая файловая система StegFS для Linux , скрытие данных в неиспользуемых областях форматов файлов , подмена символов в названиях файлов , текстовая стеганография и т. д. Приведём некоторые примеры:

Цифровая стеганография — направление классической стеганографии, основанное на сокрытии или внедрении дополнительной информации в цифровые объекты, вызывая при этом некоторые искажения этих объектов. Но, как правило, данные объекты являются мультимедиа-объектами (изображения, видео, аудио, текстуры 3D-объектов) и внесение искажений, которые находятся ниже порога чувствительности среднестатистического человека, не приводит к заметным изменениям этих объектов. Кроме того, в оцифрованных объектах, изначально имеющих аналоговую природу, всегда присутствует шум квантования; далее, при воспроизведении этих объектов появляется дополнительный аналоговый шум и нелинейные искажения аппаратуры, все это способствует большей незаметности сокрытой информации.

В последнее время приобрели популярность методы, когда скрытая информация передаётся через компьютерные сети с использованием особенностей работы протоколов передачи данных. Такие методы получили название «сетевая стеганография». Этот термин впервые ввёл Кшиштоф Щипёрский ( польск. Krzysztof Szczypiorski ) в 2003 году. Типичные методы сетевой стеганографии включают изменение свойств одного из сетевых протоколов. Кроме того, может использоваться взаимосвязь между двумя или более различными протоколами с целью более надёжного сокрытия передачи секретного сообщения. Сетевая стеганография охватывает широкий спектр методов, в частности:

Принцип функционирования LACK выглядит следующим образом. Передатчик (Алиса) выбирает один из пакетов голосового потока, и его полезная нагрузка заменяется битами секретного сообщения — стеганограммой, которая встраивается в один из пакетов. Затем выбранный пакет намеренно задерживается. Каждый раз, когда чрезмерно задержанный пакет достигает получателя, незнакомого со стеганографической процедурой, он отбрасывается. Однако, если получатель (Боб) знает о скрытой связи, то вместо удаления полученных RTP-пакетов он извлекает скрытую информацию .

Все алгоритмы встраивания скрытой информации можно разделить на несколько подгрупп:

По способу встраивания информации стегоалгоритмы можно разделить на линейные ( аддитивные ), нелинейные и другие. Алгоритмы аддитивного внедрения информации заключаются в линейной модификации исходного изображения, а её извлечение в декодере производится корреляционными методами. При этом ЦВЗ обычно складывается с изображением-контейнером либо «вплавляется» (fusion) в него. В нелинейных методах встраивания информации используется скалярное либо векторное квантование. Среди других методов определенный интерес представляют методы, использующие идеи фрактального кодирования изображений. К аддитивным алгоритмам можно отнести:

Именно изображения чаще всего используются в качестве стегоконтейнеров. Вот несколько значимых причин:

Раньше цифровой водяной знак старались вложить в незначащие биты цифрового представления, что уменьшало визуальную заметность изменений. Однако со временем алгоритмы сжатия стали столь совершенны, что сжатие стеганограммы с ЦВЗ в незначащих битах может привести к потере в том числе и скрываемой информации. Это заставляет современные стегоалгоритмы встраивать ЦВЗ в наиболее существенные с точки зрения алгоритмов сжатия области изображения — такие области, удаление которых привело бы к существенной деформации изображения. Алгоритмы сжатия изображений работают подобно системе человеческого зрения: выделяются наиболее значимые части изображения и отсекаются наименее значимые с точки зрения человека (например, длинные тонкие линии обращают на себя больше внимания, чем круглые однородные объекты). Именно поэтому в современных стегоалгоритмах анализу человеческого зрения уделяется такое же внимание, как и алгоритмам сжатия.

Техника FontCode — информация шифруется в незаметных глазу изменениях глифа (формы отдельных символов), не затрагивая суть самого текста .

Система человеческого зрения

В целом, особенности человеческого зрения можно разделить на:

Учитывая описанные выше особенности, можно приблизительно составить "общую схему внедрения данных в изображение" :

Этот класс алгоритмов описывает внедрение цифрового водяного знака в "область исходного изображения". Их основное преимущество: для внедрения цифрового водяного знака в изображение не нужно выполнять вычислительно сложное линейное преобразование. Внедрение выполняется за счёт "изменения яркости" или "цветовых составляющих" .

Алгоритмы:

Бо́льшая часть перечисленных алгоритмов использует широкополосные сигналы для встраивания цифрового водяного знака. Такой метод популярен в радиоканалах при передаче узкополосных сигналов, где данные встраиваются в маломощный шумовой сигнал. В процессе передачи по каналу связи на маломощный сигнал накладываются шумы канала, вместе с которыми на приемной стороне будет удалена встроенная информация. Чтобы этого избежать используют помехоустойчивые коды.

В современной стеганографии наиболее популярны Вейвлет-преобразование и ДКП ввиду их широкого применения в алгоритмах сжатия изображений. Для скрытия данных в области преобразования предпочтительно применять то же преобразование, которому изображение может быть подвергнуто при дальнейшем сжатии, например, при сжатии по стандарту JPEG — использовать ДКП, а при использовании JPEG-2000 — вейвлет-преобразование. Это делает стегоалгоритм более устойчивым к дальнейшему сжатию изображения этими алгоритмами. Стегоалгоритм, использующий ДКП, не обязан быть устойчивым к компрессии с использованием вейвлет-преобразования (JPEG-2000) и наоборот. Обычно заранее не известен применяемый алгоритм сжатия. Поэтому главная задача при попытке скрыть информацию в области преобразования — нахождение "максимально робастного ко всем алгоритмам преобразования", то есть не зависящего от применяемого в дальнейшем алгоритма сжатия. Обычно предпочтения относительно конкретного стегоалгоритма определяются экспериментально, как, например, здесь .

О пропускной способности стегоканала

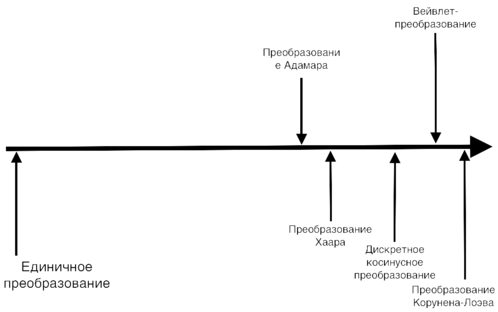

Преобразования, используемые в алгоритмах сжатия, можно упорядочить по достигаемым выигрышам от кодирования, то есть по степени перераспределения дисперсий коэффициентов преобразования.

Как видно из графика — наибольший выигрыш даёт преобразование Корунена-Лоэва , наименьший — отсутствие преобразования. Преобразования, имеющие высокие значения выигрыша от кодирования, такие как ДКП, вейвлет-преобразование, имеют сильно неравномерное распределение дисперсий полосовых коэффициентов. Высокочастотные полосы неэффективны как стегоконтейнеры из-за высокого уровня шума при обработке, а низкочастотные — из-за высокого шума самого изображения. Именно поэтому обычно ограничиваются полосами средних частот, в которых собственные шумы изображения примерно равны шумам обработки. Ввиду относительно малого количества таких полос у высокоэффективных преобразований, пропускная способность стегоканала, как правило, невелика. Если же применять для сжатия преобразования с относительно низким выигрышем от кодирования, например Адамара или Фурье, получается больше блоков, в которых уровни шумов изображения и обработки примерно совпадают. Дисперсии полосовых коэффициентов в этом случае распределены более равномерно и количество полос, пригодных для записи информации, больше. И, следовательно, повышается пропускная способность стегоканала. Неочевидный вывод: для повышения пропускной способности стеганографического канала эффективнее применять преобразования с меньшими выигрышами от кодирования, хуже подходящие для сжатия.

ДКП и вейвлет-преобразование так эффективны в алгоритмах сжатия изображений благодаря способности «моделировать» высокоуровневые особенности системы человеческого зрения — отделять более информативные области изображения от менее информативных. Следовательно, их целесообразнее применять при борьбе с активными нарушителями авторского права (при использовании в качестве цифрового водяного знака). В этом случае изменение значимых коэффициентов приведет к сильному искажению изображения. Если при этом применяется алгоритм с низким выигрышем от кодирования, то коэффициенты преобразования будут менее чувствительны к модификациям и вложенный в изображение ЦВЗ может быть нарушен. Во избежание этого необходимо рассматривать всю имеющуюся гамму преобразований. Если выбранное преобразование (в противоречие принципу Керкгоффса ) не будет известно аналитику, то изменить стеганограмму будет крайне сложно.

Ниже приведены названия алгоритмов для скрытия данных в области преобразования:

Метод ДКП (дискретное косинусное преобразование) — метод сокрытия данных, который заключается в изменении величин коэффициентов ДКП. Впервые использование ДКП для скрытия информации было описано в работе . При этом ДКП применялось ко всему изображению в целом.

LSB, о котором сказано ниже, неустойчив к различным искажениям, в том числе и сжатию. В таких случаях применяются более устойчивые методы, засекречивающие информацию в частотной области, а не во временной, как в методе LSB. Преимуществом преобразований в частотной области является их применение не только ко всему изображению, но и каким-то определенным его зонам.

В данном способе изображение разделяется на блоки 8x8 пикселей, каждый из которых используется для шифрования одного бита сообщения. Шифрование начинается с произвольного подбора блока , используемого для шифрования i-го бита сообщения. Затем для подобранного блока применяют ДКП: . Для осуществления секретного канала абоненты должны выбрать два определенных коэффициента ДКП, которые будут применяться для шифрования секретной информации, обозначим их как и . Данные коэффициенты — косинус-функции, соответствующие средним частотам. Такое соответствие позволит сохранить данные в необходимых областях сигнала при JPEG -сжатии, так как эти области не будут удаляться.

В случае выполнения неравенства считаем, что блок кодирует значение 1, в противном случае — 0. При внедрении данных выбранные коэффициенты обмениваются друг с другом значениями, если их относительный размер не соответствует кодируемому биту. JPEG-сжатие влияет на относительные размеры коэффициентов, поэтому всегда должно выполняться условие , где . Алгоритм становится устойчивее при увеличении , но при этом теряется качество изображения. Обратное дискретное косинусное преобразование осуществляется после соответствующей корректировки коэффициентов. Получение зашифрованных данных осуществляется с помощью сравнения двух выбранных коэффициентов для каждого блока.

LSB (Least Significant Bit, наименьший значащий бит (НЗБ)) — суть этого метода заключается в замене последних значащих битов в контейнере (изображения, аудио или видеозаписи) на биты скрываемого сообщения. Разница между пустым и заполненным контейнерами должна быть не ощутима для органов восприятия человека.

Суть метода заключается в следующем: Допустим, имеется 8-битное изображение в градациях серого. 00h (00000000b) обозначает чёрный цвет, FFh (11111111b) — белый. Всего имеется 256 градаций ( ). Также предположим, что сообщение состоит из 1 байта — например, 01101011b. При использовании 2 младших бит в описаниях пикселей, нам потребуется 4 пикселя. Допустим, они чёрного цвета. Тогда пиксели, содержащие скрытое сообщение, будут выглядеть следующим образом: 000000 01 000000 10 000000 10 000000 11 . Тогда цвет пикселей изменится: первого — на 1/255, второго и третьего — на 2/255 и четвёртого — на 3/255. Такие градации, мало того, что незаметны для человека, могут вообще не отобразиться при использовании низкокачественных устройств вывода.

Методы LSB являются неустойчивыми ко всем видам атак и могут быть использованы только при отсутствии шума в канале передачи данных.

Обнаружение LSB-кодированного стего осуществляется по аномальным характеристикам распределения значений диапазона младших битов отсчётов цифрового сигнала.

Все методы LSB являются, как правило, аддитивными ( , ).

Другие методы скрытия информации в графических файлах ориентированы на форматы файлов с потерей, к примеру, JPEG. В отличие от LSB, они более устойчивы к геометрическим преобразованиям. Это получается за счёт варьирования в широком диапазоне качества изображения, что приводит к невозможности определения источника изображения.

"Эхо-методы" применяются в цифровой аудиостеганографии и используют неравномерные промежутки между эхо-сигналами для кодирования последовательности значений. При наложении ряда ограничений соблюдается условие незаметности для человеческого восприятия. Эхо характеризуется тремя параметрами: начальной амплитудой, степенью затухания, задержкой. При достижении некоего порога между сигналом и эхом они смешиваются. В этой точке человеческое ухо не может уже отличить эти два сигнала. Наличие этой точки сложно определить, и она зависит от качества исходной записи, слушателя. Чаще всего используется задержка около 1/1000, что вполне приемлемо для большинства записей и слушателей. Для обозначения логического нуля и единицы используется две различных задержки. Они обе должны быть меньше, чем порог чувствительности уха слушателя к получаемому эху.

Эхо-методы устойчивы к амплитудным и частотным атакам, но неустойчивы к атакам по времени.

"Фазовое кодирование" (phase coding, фазовое кодирование) — так же применяется в цифровой аудиостеганографии. Происходит замена исходного звукового элемента на относительную фазу , которая и является секретным сообщением. Фаза подряд идущих элементов должна быть добавлена таким образом, чтобы сохранить относительную фазу между исходными элементами. Фазовое кодирование является одним из самых эффективных методов скрытия информации.

Метод встраивания сообщения заключается в том, что специальная случайная последовательность встраивается в контейнер, затем, с использованием согласованного фильтра, данная последовательность детектируется . Данный метод позволяет встраивать большое количество сообщений в контейнер, и они не будут создавать помехи друг другу при условии ортогональности применяемых последовательностей. Преимуществом данного метода является противодействие геометрическим преобразованиям, удалению части файла и тд. Метод заимствован из широкополосной связи.

"Статистический метод" — метод сокрытия данных, при котором изменяются определенные статистические характеристики изображения, при этом получатель способен распознать видоизмененное изображение от исходного.

"Методы искажения" — методы сокрытия данных, при которых, в зависимости от секретного сообщения, выполняются последовательные преобразования контейнера. В данном методе важно знать первоначальный вид контейнера. Зная различия между первоначальным контейнером и стеганограммой, можно восстановить исходную последовательность преобразований и извлечь скрытые данные. При применении этого метода важно соблюдать правило: распространение набора первоначальных контейнеров осуществляется только через секретные каналы доставки. В случае несоблюдения этого правила противник тоже сможет завладеть набором первоначальных контейнеров, что приведет к вскрытию тайной переписки.

"Структурный метод" — метод сокрытия данных, при котором формируется скрываемый текст посредством осуществления последовательных модификаций частей изображения. Данный метод позволяет не только модифицировать изображение, в котором будет скрыто послание, но и создавать изображение по секретному сообщению. Структурный метод весьма устойчив против атак.

Для стеганографических систем принято определять необнаруживаемость — вероятность пропуска (то есть отсутствием обнаружения стегосистемы, когда она была представлена для анализа), и вероятность ложного обнаружения (когда стегосистема ложно обнаруживается при её действительном отсутствии). Практические подходы оценки стойкости стегосистем основаны на их устойчивости к обнаружению посредством разработанных к настоящему времени алгоритмов стегоанализа. Все они построены на том, что все алгоритмы встраивания так или иначе вносят в стегограммы искажения относительно использованных контейнеров.

Под атакой на стегосистему понимается попытка обнаружить, извлечь, изменить скрытое стеганографическое сообщение. Такие атаки называются стегоанализом по аналогии с криптоанализом для криптографии. Способность стеганографической системы противостоять атакам называется стеганографической стойкостью.

Многие атаки на стегосистемы аналогичны атакам на криптосистемы:

Некоторые же не имеют аналогов в криптографии:

Цифровые водяные знаки (ЦВЗ) используются для защиты от копирования, сохранения авторских прав . Невидимые водяные знаки считываются специальным устройством, которое может подтвердить либо опровергнуть корректность. ЦВЗ могут содержать различные данные: авторские права, идентификационный номер, управляющую информацию. Наиболее удобными для защиты с помощью ЦВЗ являются неподвижные изображения, аудио- и видеофайлы.

Технология записи идентификационных номеров производителей очень похожа на ЦВЗ, но отличие состоит в том, что на каждое изделие записывается свой индивидуальный номер (так называемые «отпечатки пальцев»), по которому можно вычислить дальнейшую судьбу изделия. Невидимое встраивание заголовков иногда используется, к примеру, для подписей медицинских снимков, нанесения пути на карту и т. п. Скорее всего, это единственное направление стеганографии, где нет нарушителя в явном виде.

Основные требования, предъявляемые к водяным знакам: надёжность и устойчивость к искажениям, незаметности, робастности к обработке сигналов (устойчивость — способность системы к восстановлению после воздействия на неё внешних/внутренних искажений, в том числе умышленных). ЦВЗ имеют небольшой объём, но для выполнения указанных выше требований, при их встраивании используются более сложные методы, чем для встраивания обычных заголовков или сообщений. Такие задачи выполняют специальные стегосистемы.

Перед помещением ЦВЗ в контейнер водяной знак нужно преобразовать к подходящему виду. К примеру, если в качестве контейнера используется изображение, то и ЦВЗ должны быть представлены как двумерный битовый массив .

Для повышения устойчивости к искажениям часто применяют помехоустойчивое кодирование или используют широкополосные сигналы. Начальную обработку скрытого сообщения делает прекодер . Важная предварительная обработка ЦВЗ — вычисление его обобщённого фурье-преобразования . Это повышает помехоустойчивость. Первичную обработку часто производят с использованием ключа — для повышения секретности. Потом водяной знак «укладывается» в контейнер (например, путём изменения младших значащих бит). Здесь используются особенности восприятия изображений человеком. Широко известно, что изображения имеют огромную психовизуальную избыточность. Глаза человека подобны низкочастотному фильтру, который игнорирует мелкие элементы изображения. Наименее заметны искажения в высокочастотной области изображений. Внедрение ЦВЗ также должно учитывать свойства восприятия человека.

Во многих стегосистемах для записи и считывания ЦВЗ используется ключ. Он может предназначаться для ограниченного круга пользователей или же быть секретным. Например, ключ нужен в DVD -плеерах для возможности прочтения ими содержащихся на дисках ЦВЗ. Как известно, не существует таких стегосистем, в которых бы при считывании водяного знака требовалась другая информация, нежели при его записи. В стегодетекторе происходит обнаружение ЦВЗ в защищённом им файле, который, возможно, мог быть изменён. Эти изменения могут быть связаны с воздействиями ошибок в канале связи, либо преднамеренными помехами. В большинстве моделей стегосистем сигнал-контейнер можно рассмотреть как аддитивный шум. При этом задача обнаружения и считывания стегосообщения уже не представляет сложности, но не учитывает двух факторов: неслучайности сигнала контейнера и запросов по сохранению его качества. Учёт этих параметров позволит строить более качественные стегосистемы. Для обнаружения факта существования водяного знака и его считывания используются специальные устройства — стегодетекторы. Для вынесения решения о наличии или отсутствии водяного знака используют, к примеру, расстояние по Хэммингу , взаимокорреляцию между полученным сигналом и его оригиналом. В случае отсутствия исходного сигнала в дело вступают более изощрённые статистические методы, которые основаны на построении моделей исследуемого класса сигналов.

Существует три типа систем, в которых применяются ЦВЗ :

Рассмотрим ряд известных атак на системы ЦВЗ и дадим их краткое описание.

Существует шесть наиболее известных атак:

"Атака скремблирования" — атака, в которой источник данных сначала шифруется до предоставления его к детектору ЦВЗ, а после этого расшифровывается. Существует два основных типа скремблирования: простая перестановка или сложное псевдослучайное скремблирование из значений выборок.

Рассмотрим пример атаки скремблирования — мозаичная атака. Данная атака заключается в следующем: изображение разбивается на множество маленьких прямоугольных фрагментов. Благодаря малому размеру этих фрагментов они становятся скрытыми для обнаружения системами ЦВЗ. Затем фрагменты изображения представляются в виде таблицы, в которой края фрагментов примыкают друг к другу. Полученная таблица из маленьких фрагментов соответствует исходному изображению до разбиения. Данная атака применяется, чтобы избежать веб-сканирования детектором в веб-приложениях. По сути, скремблирование — это разделение изображения на фрагменты, а дескремблирование реализуется самим веб-браузером.

"Атаки искажения" включают в себя два вида самых распространенных атак, таких как: временные или геометрические атаки (атаки, направленные против синхронизации) и атаки, направленные на удаление шумов.

Большинство методов создания водяных знаков восприимчивы к синхронизации. Так, например, искажая синхронизацию, нарушитель старается скрыть сигнал водяного знака. В качестве примеров искажения синхронизации могут послужить время масштабирования и задержка для видео- и аудио-сигналов. Существуют и более сложные методы искажений, такие как: удаление столбца или строки в изображении, удаление какого-либо фрагмента из аудио, нелинейное искажение изображения.

Такие атаки направлены против ЦВЗ , являющихся статическим шумом. С целью удаления этих шумов, а также и самого водяного знака, нарушители использует линейные фильтры. В качестве примера рассмотрим ситуацию: нарушитель, используя фильтр нижних частот, может сильно ухудшить водяной знак, значительная энергия которого лежит в области высоких частот.

Существуют системы ЦВЗ , для которых фильтрация Винера является самой оптимальной. Такая линейная фильтрация позволяет осуществлять удаление шума.

"Атака копирования" — осуществляется путем копирования водяного знака с одной работы на другую. Одним из методов противодействия таким атакам может служить использование криптографических подписей, которые связаны с самими водяными знаками. Таким образом, если нарушитель все-таки скопирует водяной знак с такой защитой, то детектор сможет определить это.

"Атаки неоднозначности" — такие атаки осуществляются путем создания видимости существования водяного знака на каких-либо данных, хотя на самом деле он не существует. Таким образом, нарушитель может просто выдавать себя за автора, хотя таковым не является.

"Атаки анализа чувствительности" — данная атака направлена на удаление водяного знака и осуществляется с помощью детектора черного ящика. Нарушитель использует детектор для определения направления, которое укажет самый короткий путь от работы, защищённой водяным знаком до края области детектирования. В данном методе предполагается, что направление короткого пути хорошо аппроксимируются по нормали к поверхности области детектирования и эта нормаль неизменна на протяжении большей части этой области. Нарушитель, зная нормаль к границе детектирования в точке, которая отдалена от работы с водяным знаком, может найти короткий путь из области детектирования.

Рассмотрим два определения, использующихся в данном пункте:

Такие атаки осуществляются нарушителем, если у него есть детектор, который сообщает ему не окончательное бинарное решение (как в атаках анализа чувствительности), а текущие значения детектирования. В ходе реализации данного метода нарушитель использует именно изменение значения детектирования, чтобы определить градиент статистики детектирования в защищённых водяным знаком данных. Зная направление градиентного спуска, можно определить направление кратчайшего пути из области детектирования.

Метод противодействия таким атакам заключается в следующем: статистика детектирования в области детектирования не должна быть монотонно убывающей к границе. Для осуществления этого условия необходимо, чтобы статистика детектирования содержала много локальных минимумов. При выполнении данного условия направление локального градиента не будет содержать в себе какие-либо данные, и нарушитель не сможет узнать о кратчайшем пути из области детектирования.

Рассмотрим основные области применения водяных знаков для защиты данных:

Играет немаловажную роль в телерадиовещании. Так, например, в Японии в 1997 году разразился скандал по поводу трансляции телевизионной рекламы. Рекламодатели платили деньги за показ реклам, которая не транслировалась в телевизионных станций. Этот обман рекламодателей длился более чем 20 лет, так как не было систем контроля трансляции реклам.

Рассмотрим два основных типа контроля вещания: пассивные и активные системы контроля:

Проанализируем различия между двумя этими типами. В пассивных системах контроля компьютер осуществляет процесс контролирования вещания. В ходе этого процесса он сравнивает полученные сигналы со своей базой данных, включающей данные каких-либо известных телепередач, фильмов, песен и т. д. При обнаружении совпадений происходит идентификация и данные (фильм, реклама и т. д.) поступают в эфир.

Пассивные системы контроля имеют свои недостатки. Процесс определения компьютером совпадений между поступающим сигналом и его базой данных не является тривиальным. Само транслирование сигнала может его ухудшить. Поэтому такая система контроля не способна определить точного соответствия между сигналом и своей базой данных . Если даже удастся отладить процесс поиска в базе данных, то само хранение и управление ей может оказаться слишком дорогим из-за её большого размера. Компании не используют пассивные системы контроля из-за их недостаточно точной системы распознавания.

Рассмотрим теперь активные системы контроля, которые проще реализуется, чем пассивные системы. В данном методе компьютер передаёт идентификационные данные вместе с контентом .

Для осуществления такой системы контроля в отдельной области транслируемого сигнала размещается идентификационная информация. У данного метода тоже существуют недостатки. Так, например, при добавлении дополнительных данных в сигнал, он вряд ли выдержит преобразования его формата от аналогового к цифровому. Данные преобразования требуют наличия специального аппаратного обеспечения, которые смогут выполнить данные модификации. Для решения такой проблемы есть альтернативный способ кодирования идентификационной информации — это водяные знаки. Они могут находиться внутри контента, не используя сегмент сигнала транслирования. Немаловажным преимуществом этого способа является тот факт, что водяные знаки полностью совместимы с базой вещательного оборудования, которые включают аналоговые и цифровые передачи. Тем не менее, этот способ тоже имеет свои недостатки. Реализация встраивания водяного знака сложнее, чем размещение дополнительных данных. Также может оказаться, что водяные знаки могут повлиять на качество передаваемых данных, например, это может привести к ухудшению качества аудио- или видеоданных.

Многие создатели оригинальных данных используют только текстовые уведомления об авторских правах , но, не задумываясь, что они могут быть легко удалены как намеренно, так и ненамеренно. Затем такие данные, с удаленными авторскими правами, могут попасть к законопослушному гражданину, и он не сможет определить, имеются ли у этих данных авторские права. Процесс установления авторских прав очень трудоёмкий и не всегда удаётся найти автора. Для решения проблемы защиты авторских прав стали использовать водяные знаки, так как они незаметны и неразрывно связаны с данными. В таком случае автора будет легко определить по водяному знаку, используя детекторы, предназначенные для этого.

Злоумышленники могут использовать чей-либо водяной знак , чтобы заявить себя обладателем каких-либо данных. Чтобы избежать подобных ситуаций, следует ограничить доступность детектора. Злоумышленник, не имея доступ к детектору, не сможет удалить водяной знак, так как это нелегкий процесс.

Суть данного типа заключается в следующем: водяной знак, принадлежащий определенным данным, записывает количество копирований и однозначно определяет каждую копию. Например: обладатель каких-либо данных будет ставить на каждую их копию разные водяные знаки и, в случае утечки данных, он сможет определить, кто виноват в этом.

Для защиты подлинности данных используют цифровые подписи, в которых находятся зашифрованные сообщения. Только правообладатель знает ключ, необходимый для создания такой подписи. У таких подписей есть недостаток — их потеря при эксплуатации. Впоследствии работа без цифровой подлинности не может пройти проверку подлинности. Решение данной проблемы заключается в непосредственном встраивании подписи в данные, защищённые водяным знаком. Такие встроенные подписи называются знаком аутентификации . Если правообладатель изменит данные, то знак аутентификации изменится вместе с ними. Благодаря такой особенности можно определить, каким способом нарушитель пытался подделать данные. Например, исследователи выдвигали такую идею: если изображение может быть разбито на блоки, каждый из которых имеет собственный встроенный знак аутентификации, то возможно определить, какие фрагменты изображения были подвержены изменениям, а какие остались подлинными.

Рассмотренные выше способы применения водяных знаков вступают в силу только после совершения каких-либо действий правонарушителя. Эти технологии позволяют обнаружить нарушителя только после совершения каких-либо незаконных действий. Поэтому этот тип рассматривает другую технологию, которая сможет помешать правонарушителю сделать незаконную копию данных, защищённую авторскими правами . Лучший контроль над незаконным копированием могут обеспечить водяные знаки , которые встроены в сами данные.

По мнению пользователей, данный тип отличается от рассмотренного выше тем, что он добавляет новые возможности к данным и не огранивает их применение. Рассмотрим пример использования такого типа. Недавно компанией было предложено встраивать уникальные идентификаторы в изображения, используемые в газетах, журналах, рекламах и т. д. Затем пользователь фокусирует камеру телефона на данном изображении, которая способна считать водяной знак изображения с помощью специального программного обеспечения. Идентификатор, в свою очередь, перенаправляет веб-браузер телефона на соответствующий сайт.

Пользователям каких-либо больших систем иногда может потребоваться их обновление для получения улучшенного функционала. Тем не менее, обновление может оказаться несовместимым со старой системой. Для решения проблемы совместимости двух разных систем и продолжения их уже совместной работы используются цифровые водяные знаки.

Стеганография используется в некоторых современных принтерах. При печати на каждую страницу добавляются маленькие точки, содержащие информацию о времени и дате печати, а также серийный номер принтера.

Из рамок цифровой стеганографии вышло наиболее востребованное легальное направление — встраивание цифровых водяных знаков (ЦВЗ) (watermarking), являющееся основой для систем защиты авторских прав и DRM (Digital rights management) систем. Методы этого направления настроены на встраивание скрытых маркеров, устойчивых к различным преобразованиям контейнера (атакам).

Полухрупкие и хрупкие ЦВЗ используются в качестве аналоговой ЭЦП , обеспечивая хранение информации о передаваемой подписи и попытках нарушения целостности контейнера (канала передачи данных).

Например, разработки в виде плагинов к редактору Adobe Photoshop позволяют встроить в само изображение информацию об авторе. Однако такая метка неустойчива, впрочем, как и абсолютное их большинство. Программа Stirmark, разработчиком которой является ученый Fabien Petitcolas, с успехом атакует подобные системы, разрушая стеговложения.

Слухи о использовании стеганографии террористами появились с момента публикации в газете USA Today 5 февраля 2001 года двух статей — «Террористы прячут инструкции онлайн» и «Террористические группы прячутся за веб-шифрованием» . 10 июля 2002 года в той же газете появилась статья «Боевики окутывают веб с помощью ссылок на джихад». В этой статье была опубликована информация о том, что террористы использовали фотографии на сайте eBay для передачи скрытых сообщений . Многие средства массовой информации перепечатывали данные сообщения, особенно после терактов 11 сентября , хотя подтверждения данной информации получено не было. Статьи в USA Today написал иностранный корреспондент , который был уволен в 2004 году после того, как выяснилось, что данная информация была сфабрикована . 30 октября 2001 года газета The New York Times опубликовала статью «Замаскированные сообщения террористов могут скрываться в киберпространстве» . В статье было высказано предположение о том, что Аль-Каида использовала стеганографию для скрытия сообщений в изображениях, а затем передавала их по электронной почте и Usenet в целях подготовки терактов 11 сентября . В пособии по обучению террориста «Технологичный муджахид , учебное пособие для джихада » присутствует глава, посвящённая использованию стеганографии .

В 2010 году Федеральное бюро расследований выяснило, что Служба внешней разведки Российской Федерации использовала специальное программное обеспечение для скрытия информации в изображениях. Данный способ использовался для связи с агентами без дипломатического прикрытия за рубежом .

Примером использования стеганографии как интернет-искусства является внедрение в картинки изображений, проявляющихся при выделении их в браузере Internet Explorer — благодаря тому, что он при выделении подсвечивает картинки определенным образом .

Доступным способом стеганографии является так называемый RARJPG. Файлы PNG и JPEG — сложные контейнеры с потоками данных внутри, которые перестают декодироваться, когда считан маркер конца файла. А архиватор RAR из-за самоизвлекающихся архивов начинает декодировать только тогда, когда прочитает в файле свою сигнатуру. Потому бинарная склейка JPG и RAR позволяет сделать файл, понятный и графическому ПО (браузерам, просмотрищикам, редакторам), и архиватору — достаточно сменить расширение картинки с JPG на RAR. Такой файл можно, например, загрузить на сервисы для обмена изображениями .