Interested Article - Доказательство активности с ограниченным доверием

- 2020-10-04

- 1

Доказательство активности с ограниченным доверием ( англ. Limited Confidence Proof-of-Activity (LCPoA) ) — метод защиты цепочки блоков в блокчейн системах, основанный на модификации алгоритма Proof-of-Work , в сторону уменьшения расхода вычислительных ресурсов — требуется подбор хеша блока, но в качестве дополнительного значения nonce используется текущая метка времени .

Общий принцип работы

Proof-of-Activity

— принцип, основанный на решении задачи, схожей с задачей принципа Proof of Work , но со значительно сниженной сложностью, благодаря которому решение задачи занимает от долей секунды до нескольких минут.

Алгоритму требуется малое, по сравнению с Proof-of-Work, количество вычислительных ресурсов. Проверка корректности создаваемых блоков выполняется с помощью ограничения минимально возможного времени создания блока. Это позволяет ограничить максимальную скорость добавления блоков в блокчейн.

Несмотря на это, из-за особенностей работы алгоритма, злоумышленник может попытаться пересоздать часть или всю цепочку блоков с самого начала, и совершить атаку 51 % , затратив при этом малое количество вычислительных ресурсов. Для предотвращения подобной ситуации, алгоритм дополняется алгоритмом «Ограничения доверия» (Limited Confidence).

Limited Confidence

Алгоритм «Ограничения доверия», Limited Confidence, представляет собой систему автоматического создания контрольных точек блокчейн . В основе алгоритма лежит система, которая запрещает перезапись цепочки блоков, старше определенного заданного порога. Например, при установке порога в 5 минут, будет возможна перезапись блоков, не старше 4 минут 59 секунд.

Это позволяет предотвратить любую возможную атаку 51 % на основную часть цепочки блоков, при этом используя заранее известное константное время для подтверждения добавления блока в сеть.

Несмотря на это, остаётся возможность атаки на «незакреплённую» часть цепочки, а также возможна попытка отключения работоспособности некоторых клиентов сети, путём создания некорректной цепочки большей длины, и старше порогового значения.

Похожие реализации контрольных точек блокчейн цепи реализованы в некоторых криптовалютах, например, Peercoin

Преимущества и недостатки

Преимущества

- Алгоритм позволяет уровнять шансы компьютеров любой мощности на создание блока

- Появляется возможность перенести ответственность за генерацию блока на любого клиента сети. В большинстве случаев это позволяет избавится от майнеров .

- Защищает основную часть цепи блоков от атаки 51 %

- Защита от спама сети, использующая время по гринвичу

- Нет необходимости создания финансовых инструментов ( токенов ) в сети, для подтверждения блоков

Недостатки

- Остаётся возможность проведения атаки 51 % на блоки, младше порогового значения

- Присутствует возможность атаки на клиенты, и приведения их цепочек к тупиковому состоянию

Использование и авторство

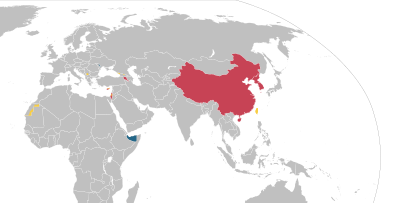

Автором алгоритма является программист . На текущий момент доказательство активности с ограниченным доверием используется только в блокчейн-платформе а также в продуктах, использующих эту платформу, в том числе:

- Buzcoin

- Baikalika

- NWP Solution

- SBS Platform

Примечания

- IZZZIO. . IZZZIO (22 июня 2018). Дата обращения: 23 июня 2018. 23 июня 2018 года.

- IZZZIO. . IZZZIO (22 июня 2018). Дата обращения: 18 августа 2018. 23 июня 2018 года.

- . Google Docs . Дата обращения: 18 августа 2018 .

- ↑ . izzz.io. Дата обращения: 18 августа 2018. 18 августа 2018 года.

- . buzcoin.io. Дата обращения: 18 августа 2018. Архивировано из 18 августа 2018 года.

- // Buzar. 18 августа 2018 года.

- Baikalika. Medium (20 марта 2018). Дата обращения: 18 августа 2018. 18 августа 2018 года.

- Alexander Frolov. . Alexander Frolov (11 апреля 2018). Дата обращения: 18 августа 2018. Архивировано из 18 августа 2018 года.

- . sbsplatform.io. Дата обращения: 18 августа 2018. 19 августа 2018 года.

- . forklog.com. Дата обращения: 10 октября 2018. 10 октября 2018 года.

- // Enes. 10 октября 2018 года.

- 2020-10-04

- 1