Interested Article - Сертификат Extended Validation

- 2020-01-18

- 1

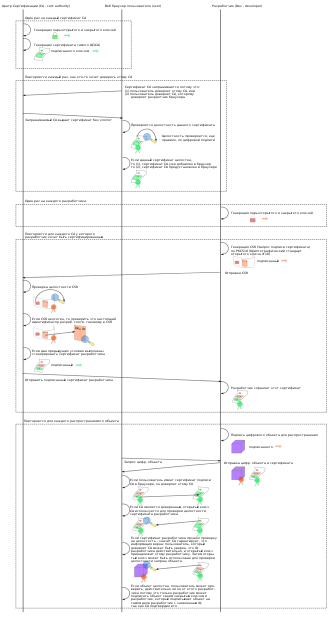

Сертификат EV SSL ( англ. Extended Validation — расширенная проверка) — вид сертификата, для получения которого необходимо подтвердить существование компании, на имя которой он оформляется в центре сертификации , а также факт владения этой компанией сертифицированными доменными именами.

Браузеры информировали пользователей о том, что у веб-сайта есть EV SSL сертификат. Они либо отображали вместо доменного имени название компании, либо размещали название компании рядом. Тем не менее, позднее разработчики браузеров объявили о том, что у них появились планы отключить эту функцию .

EV-сертификаты используют те же самые способы защиты, что и сертификаты DV, IV и OV: более высокий уровень защиты обеспечивается за счет необходимости подтверждения существования компании в центре сертификации.

Критерии выдачи сертификатов EV определены специальным документом: Guidelines for Extended Validation (Руководством по расширенной проверке), в настоящее время (по состоянию на 1 августа 2019 г.) версия этого документа — 1.7.0. Руководство разработано CA/Browser Forum, организацией, членами которой являются центры сертификации и поставщики программного обеспечения для интернета, а также представители юридических и аудиторских профессий .

История

В 2005 году генеральный директор Comodo Group Мелих Абдулхайоглу созвал первое совещание организации, которая впоследствии станет CA/Browser Forum. Целью совещания было улучшить стандарты выдачи сертификатов SSL/ TLS . 12 июня 2007 года CA/Browser Forum официально ратифицировал первую версию Руководства для расширенной проверки, документ вступил в силу немедленно. Официальное одобрение привело к завершению работы по предоставлению инфраструктуры для идентификации доверенных веб-сайтов в Интернете. Затем, в апреле 2008 года, CA/Browser Forum объявил о появлении новой версии Руководства (1.1). Новая версия была основана на опыте центров сертификации и производителей программного обеспечения.

Мотивация к получению сертификата

Важной мотивацией для использования цифровых сертификатов с SSL / TLS — увеличение доверия к онлайн-транзакциям. Для этого требуется, чтобы операторы веб-сайтов проходили проверку для получения сертификата.

Однако коммерческое давление побудило некоторые центры сертификации ввести сертификаты более низкого уровня (domain-validation). Сертификаты domain validation существовали до extended validation и, как правило, их получение требует лишь некоторого подтверждения контроля домена. В частности, сертификаты domain validation не утверждают, что данное юридическое лицо имеет какие-либо отношения с доменом, хотя на самом сайте может быть написано, что он принадлежит юридическому лицу.

Сначала пользовательские интерфейсы большинства браузеров не различали сертификаты domain validation и extended validation . Поскольку любое успешное соединение SSL / TLS приводило к появлению зелёного значка замка в большинстве браузеров, пользователи вряд ли знали, подтверждён ли сайт extended validation, или нет, однако по состоянию на октябрь 2020 года, все основные браузеры убрали значки EV. В результате мошенники (включая тех, которые занимаются фишингом ) могли использовать TLS, чтобы повысить доверие к своим веб-сайтам. Пользователи браузеров могут проверить личность владельцев сертификатов, изучив сведения о выданном сертификате, которые указаны в нём (включая название организации и её адрес).

Сертификаты EV проверяются на соответствие как базовым требованиям, так и на соответствие расширенным требованиям. Необходима ручная проверка доменных имен, запрошенных заявителем, проверка по официальным правительственным источникам, проверка по независимым источникам информации и телефонные звонки в компанию. Если сертификат был выдан, зарегистрированный центром сертификации серийный номер предприятия, а также физический адрес сохраняются в нём.

Сертификаты EV предназначены для повышения уверенности пользователей в том, что оператор веб-сайта является действительно существующей организацией .

Тем не менее, по-прежнему существует опасение, что тот же недостаток ответственности, который привел к утрате доверия общественности к сертификатом DV, приведет к тому, что будет утрачена ценность сертификатов EV .

Критерии выдачи

Только центры сертификации, прошедшие независимую квалифицированную аудиторскую проверку, могут предлагать сертификаты EV , и все центры должны следовать требованиям к выпуску, которые направлены на:

- Установление существования юридического лица и владельца сайта

- Установление того факта, что юридическое лицо действительно владеет этим доменом

- Подтверждение личности владельца сайта и полномочий лиц, действующих от имени владельца сайта.

За исключением сертификатов EV для доменов .onion , невозможно получить wildcard-сертификат с Extended Validation — вместо этого все полные доменные имена должны быть включены в сертификат и проверены центром сертификации .

Пользовательский интерфейс

Браузеры, поддерживающие EV, отображают информацию о том, что есть EV-сертификат: обычно пользователю показывается название и расположение организации при просмотре информации о сертификате. Браузеры Microsoft Internet Explorer , Mozilla Firefox , Safari , Opera и Google Chrome поддерживают EV.

Правила расширенной проверки требуют, чтобы участвующие центры сертификации назначали определённый идентификатор EV после того, как центр сертификации завершил независимый аудит и выполнил другие критерии. Браузеры запоминают этот идентификатор, сопоставляют идентификатор EV в сертификате с тем, который находится в браузере для рассматриваемого центра сертификации: если они совпадают, сертификат признаётся верным. Во многих браузерах о наличии сертификата EV сигнализирует:

- Название компании или организации, которой принадлежит сертификат.

- Отличительный цвет, обычно зелёный, отображаемый в адресной строке, который показывает, что сертификат был получен (по мере увеличения распространения HTTPS, браузеры отказываются от зелёного цвета в адресной строке, например, так сделал Google Chrome ).

- Символ «замок», также в адресной строке (возможно, браузеры будут отказываться от отображения этого символа ).

Нажав на «замок», вы можете получить больше информации о сертификате, включая название центра сертификации, который выдал сертификат EV.

Поддержка

Следующие браузеры определяют EV сертификат: :

- Microsoft Edge 12+

- Google Chrome 1.0+

- Internet Explorer 7.0+

- Firefox 3+

- Safari 3.2+

- Opera 9.5+

Поддерживаемые браузеры мобильных устройств

- Safari для iOS

- браузер Windows Phone

- Firefox для Android

- Chrome для Android и iOS

Поддерживаемые веб-сервера

Расширенная проверка поддерживает все веб-серверы, если они поддерживают HTTPS .

Расширенная проверка сертификата идентификации

Сертификаты EV — стандартные цифровые сертификаты X.509 . Основным способом идентификации сертификата EV является обращение к полю Certificate Policies . Каждый центр, выпускающий сертификат, использует свой идентификатор (OID) для идентификации своих сертификатов EV, и каждый OID документирован в центре сертификации. Как и в случае корневых центров сертификации, браузеры могут не распознавать всех тех, кто выпускает сертификаты.

| Issuer | OID | Certification Practice Statement |

|---|---|---|

| Actalis |

1.3.159.1.17.1

|

, |

| AffirmTrust |

1.3.6.1.4.1.34697.2.1

|

, p. 4 |

1.3.6.1.4.1.34697.2.2

|

||

1.3.6.1.4.1.34697.2.3

|

||

1.3.6.1.4.1.34697.2.4

|

||

| A-Trust |

1.2.40.0.17.1.22

|

|

| Buypass |

2.16.578.1.26.1.3.3

|

|

| Camerfirma |

1.3.6.1.4.1.17326.10.14.2.1.2

|

|

1.3.6.1.4.1.17326.10.8.12.1.2

|

||

| Comodo Group |

1.3.6.1.4.1.6449.1.2.1.5.1

|

, p. 28 |

| DigiCert |

2.16.840.1.114412.2.1

|

, p. 56 |

2.16.840.1.114412.1.3.0.2

|

||

| DigiNotar (нерабочий ) |

2.16.528.1.1001.1.1.1.12.6.1.1.1

|

N/A |

| D-TRUST | 1.3.6.1.4.1.4788.2.202.1 | |

| E-Tugra |

2.16.792.3.0.4.1.1.4

|

(недоступная ссылка) , p. 2 |

| Entrust |

2.16.840.1.114028.10.1.2

|

|

| ETSI |

0.4.0.2042.1.4

|

, p. 18 |

0.4.0.2042.1.5

|

||

| Firmaprofesional |

1.3.6.1.4.1.13177.10.1.3.10

|

, p. 6 |

| GeoTrust |

1.3.6.1.4.1.14370.1.6

|

, p. 28 |

1.3.6.1.4.1.4146.1.1

|

||

| Go Daddy |

2.16.840.1.114413.1.7.23.3

|

|

| Izenpe |

1.3.6.1.4.1.14777.6.1.1

|

от 30 апреля 2015 на Wayback Machine , |

| Kamu Sertifikasyon Merkezi |

2.16.792.1.2.1.1.5.7.1.9

|

|

| Logius PKIoverheid |

2.16.528.1.1003.1.2.7

|

|

| Network Solutions |

1.3.6.1.4.1.782.1.2.1.8.1

|

, 2.4.1 |

| OpenTrust/DocuSign France |

1.3.6.1.4.1.22234.2.5.2.3.1

|

|

| QuoVadis |

1.3.6.1.4.1.8024.0.2.100.1.2

|

, p. 34 |

| SECOM Trust Systems |

1.2.392.200091.100.721.1

|

от 24 июля 2011 на Wayback Machine (in Japanese), p. 2 |

| SHECA |

1.2.156.112570.1.1.3

|

|

| Starfield Technologies |

2.16.840.1.114414.1.7.23.3

|

|

| StartCom Certification Authority |

1.3.6.1.4.1.23223.2

|

, no. 4 |

1.3.6.1.4.1.23223.1.1.1

|

||

| Swisscom |

2.16.756.1.83.21.0

|

(in German), p. 62 |

| SwissSign |

2.16.756.1.89.1.2.1.1

|

|

| T-Systems |

1.3.6.1.4.1.7879.13.24.1

|

, p. 14 |

| Thawte | 2.16.840.1.113733.1.7.48.1 | , p. 95 |

| Trustwave |

2.16.840.1.114404.1.1.2.4.1

|

|

| Symantec ( VeriSign ) |

2.16.840.1.113733.1.7.23.6

|

|

| Verizon Business (formerly Cybertrust) |

1.3.6.1.4.1.6334.1.100.1

|

от 15 июля 2011 на Wayback Machine , p. 20 |

| Wells Fargo |

2.16.840.1.114171.500.9

|

|

| WoSign |

1.3.6.1.4.1.36305.2

|

, p. 21 |

Критика

Доступность малому бизнесу

Сертификаты EV задумывались как способ подтвердить надежность сайта , но некоторые малые компании считали , что сертификаты EV могут дать преимущество только крупному бизнесу. Пресса заметила, что есть помехи в получении сертификата . Версия 1.0 была пересмотрена, разрешив регистрацию EV-сертификатов в том числе и малым предприятиям, что позволило увеличить количество выданных сертификатов.

Эффективность против фишинговых атак

В 2006 году ученые Стэнфордского университета и Microsoft Research провели исследования, касающиеся того, как отображались сертификаты EV в Internet Explorer 7 . Согласно результатам исследования, «люди, которые не разбирались в браузере, не обратили внимания на EV SSL, и не смогли получить результат, который был бы лучше, чем у контрольной группы». В то же время «участники, которых попросили прочитать файл Help , хотели признать правильными как настоящие сайты, так и фальшивые».

Мнение эксперта об эффективности EV в борьбе с фишингом

Когда говорят о EV, заявляют, что эти сертификаты помогают защититься от фишинга , но новозеландский эксперт Питер Гутман считает, что на самом деле эффект в борьбе с фишингом минимален. По его мнению, сертификаты EV — просто способ заставить заплатить больше денег .

Похожие названия компаний

Названия компаний могут совпадать. Атакующий может зарегистрировать свою компанию с тем же названием, создать SSL сертификат, и сделать сайт, похожий на оригинальный. Ученый создал компанию «Stripe, Inc.» в Kентукки и заметил, что надпись в браузере очень похожа на надпись компании Stripe, Inc, находящейся в Делавэре . Ученый подсчитал: зарегистрировать такой сертификат стоило ему всего 177 долларов (100 долларов за регистрацию компании и 77 долларов за сертификат). Он заметил, что с помощью нескольких кликов мыши можно посмотреть адрес регистрации сертификата, но большинство пользователей не будут делать этого: они просто обратят внимание на адресную строку браузера .

EV-сертификаты для подписи кода

Другим применением EV-сертификатов помимо защиты сайтов является подпись кода программ, приложений и драйверов. При помощи специализированного EV Code Signing сертификата разработчик подписывает свой код, что подтверждает его авторство и делает невозможным внесение не авторизованных изменений.

В современных версиях ОС Windows попытка запуска исполняемых файлов без подписи Code Signing приводит к отображению окна предупреждения защитного компонента SmartScreen о неподтверждённом издателе. Многие пользователи на этом этапе, опасаясь небезопасного источника, могут отказаться от установки программы, поэтому наличие подписи EV-сертификатом Code Signing увеличивает количество успешных инсталляций.

См. также

Примечания

- Catalin Cimpanu. (англ.) . ZDNet. Дата обращения: 18 ноября 2019. 8 августа 2020 года.

-

от 12 сентября 2015 на Wayback Machine

-

от 2 ноября 2013 на Wayback Machine

- Larry Seltzer. eWEEK. Дата обращения: 23 августа 2019.

- William Hendric. Comodo . Дата обращения: 8 января 2019. 19 января 2019 года.

- Hagai Bar-El. . Hagai Bar-El on Security. Дата обращения: 8 января 2019. Архивировано из 31 июля 2020 года.

-

Ben Wilson. (англ.) . CAB Forum. Дата обращения: 23 августа 2019. 22 января 2021 года.

- Jeremy Rowley. . CA/Browser Forum . Дата обращения: 6 марта 2017. 16 октября 2015 года.

- . CA/Browser Forum (16 октября 2014). — «Wildcard certificates are not allowed for EV Certificates.» Дата обращения: 15 декабря 2014. 8 марта 2021 года.

- ↑ Emily Schechter. (англ.) . Chromium Blog. Дата обращения: 8 января 2019. 8 января 2019 года.

- Symantec . Дата обращения: 28 июля 2014. Архивировано из 31 декабря 2015 года.

- Анатолий Ализар. . «Хакер» (1 ноября 2012). Дата обращения: 26 августа 2019. 26 августа 2019 года.

- Evers, Joris . CNet (2 февраля 2007). — «The colored address bar, a new weapon in the fight against phishing scams, is meant as a sign that a site can be trusted, giving Web surfers the green light to carry out transactions there.» Дата обращения: 27 февраля 2010. 6 сентября 2008 года.

- ↑ Richmond, Riva (2006-12-19). . The Wall Street Journal . Архивировано из 15 апреля 2008 . Дата обращения: 27 февраля 2010 .

- Jackson, Collin; Daniel R. Simon; Desney S. Tan; Adam Barth. (PDF) . Usable Security 2007 . (PDF) из оригинала 14 марта 2021 . Дата обращения: 8 января 2019 .

- Luke Christou. (англ.) . Verdict (30 июля 2019). Дата обращения: 26 августа 2019. 26 августа 2019 года.

- Book "Engineering Security" / Peter Gutmann.

- Goodin, Dan (амер. англ.) . Ars Technica (12 декабря 2017). Дата обращения: 19 декабря 2018. 19 декабря 2018 года.

Ссылки

- Unghost, Alena159, Harry, Anticisco Freeman, Valery Ledovskoy, mozcolonslashslasha. (рус.)

- 2020-01-18

- 1